2021年数字安全大事记(上)

前言

2021年可谓是数字安全时代的开启元年。习近平总书记在2021年世界互联网大会乌镇峰会开幕的贺信中强调,“筑牢数字安全屏障,让数字文明造福各国人民,推动构建人类命运共同体。” 中央网络安全和信息化委员会在2021年11月印发了《提升全民数字素养与技能行动纲要》,纲要在部署的第六个主要任务中明确了“提高数字安全保护能力”的要求。

随着国家层面的大力推动,数字经济的蓬勃发展,为了记述数字安全产业发生的大事件以反映行业现状与趋势,数世咨询于今日正式发布《2021年数字安全大事记》。

一、信息泄露与网络攻击篇

1、信息泄露

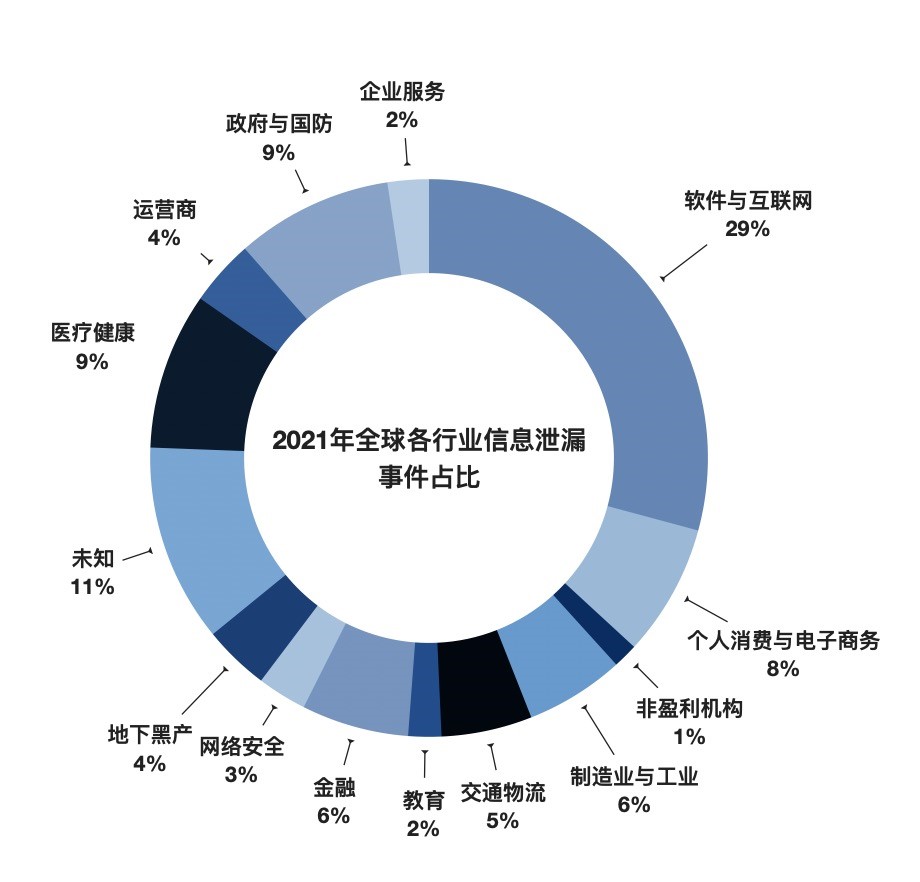

数世咨询根据公开的200余起影响较大的信息泄露事件统计,2021年全球信息泄露用户凭证数达4亿个,泄露信息记录达356亿条,涉及人数约18.6亿人。

数世咨询供图,转载请注明来源

重要结论

• 信息泄露的行业分布中,软件与互联网占比明显下降,但政府与国防、金融、运营商、制造业、交通物流等关键基础设施相关行业占比有所上涨,与此同时,针对特定目标的“黑客攻击”导致的信息泄露数量大幅增加,占比达到六成。

• 地域分布方面,北美、欧洲与亚太地区信息泄露数量合计占到了全球信息泄露事件的85%,这一点与去年保持一致,侧面反应出信息技术发达地区与落后地区的数字鸿沟,也意味后者仍然蕴含着较大的数字经济发展机遇和潜在的数字安全风险。

2021年度十大信息泄露事件

时间:1月

泄露公司:笨鸟社交

国家:中国

泄露信息:账号信息,2.14亿个,408GB

泄露原因:ElasticSearch错误配置

其他信息:大约2.14亿个账号的信息被泄露,包括部分个人信息。同时泄露关联账号信息,超过1,100万个Instagram账号、6,600万个LinkedIn账号、8,100万个Facebook账号。

链接:https://www.hackread.com/chinese-firm-leak-facebook-instagram-linkedin-user-data/

时间:3月

泄露公司:FBS

国家:塞浦路斯

泄露信息:个人信息,20TB,160亿条记录

泄露原因:ElasticSearch错误配置

其他信息:

链接:https://www.hackread.com/online-trading-broker-fbs-exposes-data/

时间:4月

泄露公司:Facebook

国家:美国

泄露信息:个人信息,5.33亿人

泄露原因:黑客攻击

其他信息:

链接:https://www.zdnet.com/article/facebook-data-on-533-million-users-posted-online/

时间:4月

泄露公司:

国家:全球

泄露信息:32.8亿个密码、21.8亿邮件地址

泄露原因:未知

其他信息:

链接:https://thehackernews.com/2021/04/32-billion-leaked-passwords-contain-15.html

时间:6月

泄露公司:Cognyte

国家:以色列

泄露信息:50亿条

泄露原因:配置不当

其他信息:带有50亿条记录的数据库直接暴露在公网上。该数据库为记录过去泄露事件的数据库,包括相关的邮件地址、密码等。

链接:https://www.darkreading.com/attacks-breaches/cyber-analytics-database-exposed-5-billion-records-online/d/d-id/1341297

时间:6月

泄露公司:淘宝

国家:中国

泄露信息:11.8亿条

泄露原因:黑客攻击

其他信息:攻击者从2019年开始对淘宝进行恶意爬虫,总共爬取淘宝用户信息11.8亿条。

链接:https://www.theregister.com/2021/06/16/alibaba_tabao_scraped_data_leak/

时间:8月

泄露公司:T-Mobile

国家:美国

泄露信息:个人信息、账号信息,1310万人、1亿账号

泄露原因:黑客攻击

其他信息:

链接:https://www.theregister.com/2021/08/18/t_mobile_us_admits_hack_48m_users/

时间:10月

泄露公司:Syniverse

国家:美国

泄露信息:

泄露原因:黑客攻击

其他信息:泄露从2016年五月开始,但到2021年5月才被发现。尚不可知具体有多少信息被泄露,但是考虑到攻击接入了内部系统,并且该运营商每年处理7,400亿条短信记录,泄露体量可能极大。

链接:https://www.darkreading.com/attacks-breaches/five-year-breach-may-have-exposed-billions-of-text-messages

时间:10月

泄露公司:Hariexpress

国家:巴西,电商

泄露信息:文件信息,17.5亿个

泄露原因:ElasticSearch错误配置

其他信息:

链接:https://www.zdnet.com/article/brazilian-e-commerce-firm-hariexpress-leaks-1-75-billion-sensitive-files/

时间:10月

泄露公司:

国家:中国,互联网

泄露信息:中国公民信息,54亿条记录

泄露原因:暗网

其他信息:

链接:https://mp.weixin.qq.com/s/bpmNRrD7BtqfSkm5y1Fm6Q

2、网络攻击

2021年,数世咨询对全球200余起大型攻击事件进行了统计分析,见下图:

数世咨询供图,转载请注明来源

重要结论

• 美国、英国、法国、中国、新西兰是遭受攻击事件最多的国家,对应地区分别为北美、欧洲和亚太。

• 勒索病毒占所有攻击事件的21%,相比去年略有下降,但相比其他方式仍明显处于继续爆发的趋势。

• “加密货币”成为今年新的一大攻击目标。在多起此类攻击事件中,黑客利用智能合约错误导致的漏洞盗取了大量资金。毫无疑问,疯狂的虚拟货币价格是此类攻击事件背后的主要驱动力。

• 今年另一个较为突出的新攻击方式是“供应链攻击”。攻击目标也多为政府、金融等关键基础设施行业。结合0day漏洞利用、社会工程等方式,国与国之间的网络攻击态势依然明显,且趋于深化,攻击方式亦越来越多样化。

2021年度十大网络攻击事件

时间:2月

攻击方:

受攻击方:佛州某城市供水系统

国家:美国

行业:基础设施

攻击方式:

损失:

影响:

其他:攻击者通过TeamViewer成功进入该城供水系统,并试图将水中氢氧化钠投入倍数调整到原比例的100倍,被相关人员实时发现并阻断。

链接:https://www.securityweek.com/remote-hacker-caught-poisoning-florida-city-water-supply

时间:3月

攻击方:

受攻击方:Universal Health Services

国家:美国

行业:医疗健康

攻击方式:勒索病毒

损失:6,700万美元

影响:业务中断

其他:攻击发生在去年,造成税前损失达6,700万美元。

链接:https://www.darkreading.com/attacks-breaches/universal-health-services-suffered-$67-million-loss-due-to-ransomware-attack/d/d-id/1340285

时间:3月

攻击方:

受攻击方:Molson Coors

国家:美国

行业:制造业

攻击方式:

损失:1.4亿美元

影响:业务中断

其他:攻击导致业务中断,无法进行酿酒工作以及运输,短期损失预计达到1.4亿美元。

链接:https://www.zdnet.com/article/molson-coors-discloses-cyberattack-disrupting-its-brewery-operations/

时间:3月

攻击方:

受攻击方:CNA Financial Corporation

国家:美国

行业:金融

攻击方式:勒索病毒

损失:4,000万美元

影响:业务中断

其他:美国最大的商业保险公司之一。最终为了恢复系统,同意支付4,000万美元的赎金。

链接:https://www.securityweek.com/insurer-cna-says-cyberattack-caused-network-disruption

时间:5月

攻击方:Darkside

受攻击方:Colonial Pipeline

国家:美国

行业:基础设施

攻击方式:勒索病毒

损失:

影响:业务中断

其他:Colonial Pipeline的IT系统遭到攻击,导致企业不得不关闭油气传输管道,影响5,000万人的生活。

链接:https://www.secrss.com/articles/31069

时间:7月

攻击方:REvil

受攻击方:Kaseya VSA

国家:美国

行业:IT

攻击方式:勒索病毒

损失:

影响:业务中断

其他:Kaseya VSA的远程设备管理平台遭到REvil勒索病毒攻击,通过供应链影响超过1,500家公司。攻击者要求赎金7,000万美元。攻击的影响之一,导致瑞典800多家超市停止运作。

链接:https://thehackernews.com/2021/07/revil-used-0-day-in-kaseya-ransomware.html

时间:8月

攻击方:

受攻击方:Poly Network

国家:

行业:加密货币

攻击方式:漏洞利用

损失:

影响:

其他:攻击者利用智能合约中的漏洞,转移了价值6亿美元的加密货币。之后,攻击者几乎退回了所有转移的加密货币。

链接:https://www.zdnet.com/article/poly-network-hackers-potentially-stole-610-million-is-bitcoin-still-safe/

时间:10月

受攻击方:Cream Finance

国家:中国台湾

行业:加密货币

攻击方式:漏洞利用

损失:价值1.3亿美元的加密货币

影响:经济损失

其他:

链接:https://www.theregister.com/2021/10/28/cream_ethereum_theft/

时间:12月

受攻击方:BadgerDAO

国家:美国

行业:加密货币

攻击方式:漏洞利用

损失:1.2亿美元的加密货币

影响:经济损失

其他:

链接:https://www.hackread.com/hackers-steal-badger-defi-monox/

时间:12月

受攻击方:BitMart

国家:开曼群岛

行业:加密货币

攻击方式:N/A

损失:1.5亿美元的加密货币

影响:经济损失

其他:有安全研究人员认为,损失估计应接近2亿美元。

链接:https://www.theregister.com/2021/12/06/bitmart_breach/

二、漏洞篇

截止到目前(12月27日)为止,CNVD(国家信息安全漏洞共享平台)今年漏洞总数为18242,比去年20248减少约11%。CNNVD(国家信息安全漏洞库),2021年总漏洞数为20350,同比去年增长了约6.85%。截止12月28日,NVD共发布漏洞数量21859个,较去年同期增长13.6%。

2021年CNVD的漏洞分布显示排名第一的漏洞类型为“设计错误”,占比52.4%,再次为“输入验证错误”,占比28.8%。

2021年VULHUB收录的总漏洞数为25430,同比去年增长了约4.43%。其中高危漏洞6753个,中危漏洞11487个,低危漏洞7190个。VULHUB采用CWE作为漏洞分类标准,其中排名前10的漏洞类型分别为:在Web页面生成时对输入的转义处理不恰当(CWE-79),内存缓冲区边界内操作的限制不恰当(CWE-119),输入验证不恰当(CWE-20),信息暴露(CWE-200),权限、特权与访问控制(CWE-264),SQL命令中使用的特殊元素转义处理不恰当(CWE-89),跨界内存写(CWE-787),对路径名的限制不恰当(CWE-22),访问控制不恰当(CWE-284),资源管理错误(CWE-399)。 (注:漏洞内容由丈八网安提供)

截止2021年,据VULHUB统计累计漏洞发现最多的厂商如下:

微软(漏洞8996个)

甲骨文(漏洞6081个)

苹果(漏洞5962个)

谷歌(漏洞5159个)

IBM(漏洞4724个)

思科(漏洞4186个)

Linux(漏洞3454个)

Debian(漏洞3406个)

Adobe(漏洞3329个)

红帽(漏洞2962个)

Mozilla(漏洞2246个)

Canonical(漏洞2124个)

惠普(漏洞1853个)

SUN(漏洞1741个)

Novell(漏洞1569个)

OpenSUSE(漏洞1322个)

阿帕奇(漏洞1252个)

Joomla(漏洞820个)

Fedora Project(漏洞772个)

Drupal(漏洞771个)

截止2021年,VULHUB统计漏洞最多的产品如下:

macOS(漏洞3811个)

Linux Kernel(漏洞3409个)

Debian(漏洞3271个)

Android(漏洞3065个)

Ubuntu(漏洞2203个)

Firefox(漏洞1920个)

iOS(漏洞1866个)

Chrome(漏洞1860个)

Windows(漏洞1857个)

Windows7(漏洞1681个)

Windows Server 2008(漏洞1616个)

Windows Vista(漏洞1333个)

Adobe Acrobat(漏洞1314个)

Windows XP(漏洞1310个)

Windows10(漏洞1260个)

Adobe Acrobat Pro DC(漏洞1182个)

Adobe Acrobat Reader DC(漏洞1182个)

Windows8.1(漏洞1139个)

Internet Explorer(漏洞1102个)

Enterprise Linux Desktop(漏洞1096个)

由于2021年12月重大漏洞频发,截止2021年12月29日,VULHUB通过对近期漏洞风险状况进行综合评估计算得出当前的漏洞风险指数为“危急”。

参考:http://vulhub.org.cn/index

总体来看,2021年漏洞数量仍然呈现上升趋势,而且出现了类似Log4j2远程代码执行(CVE-2021-44228/CVE-2021-45046)这种危害极大、影响面超广的重大安全漏洞。

年度十大漏洞

1、Apache Log4j2 远程代码执行漏洞(CVE-2021-44228/CVE-2021-45046)

2、Microsoft MSHTML远程代码执行漏洞(CNVD-2021-69088,对应CVE-2021-40444)

3、SonarQube系统未授权访问漏洞(CNVD-2021-84502)

4、GitLab命令执行漏洞(CVE-2021-22205)

5、Google Chrome远程代码执行漏洞(CNVD-2021-27989)

6、Google V8引擎远程代码执行漏洞(CNVD-2021-29059,对应CVE-2021-21220)

7、微信Windows客户端远程代码执行漏洞(CNVD-2021-29068)

8、Microsoft Exchange Server远程代码执行漏洞(CNVD-2021-14768、CNVD-2021-14769、CNVD-2021-14770,对应CVE-2021-26854、CVE-2021-26412、CVE-2021-27078)、Microsoft Exchange Server任意文件写入漏洞(CNVD-2021-14810、CNVD-2021-14811,对应CVE-2021-27065、CVE-2021-26858)、Microsoft Exchange Server反序列化漏洞(CNVD-2021-14812,对应CVE-2021-26857)、Microsoft Exchange Server请求伪造漏洞(CNVD-2021-14813,对应CVE-2021-26855)。

9、VMware vCenter Server远程代码执行漏洞(CNVD-2021-12322,对应CVE-2021-21972)、VMware ESXi OpenSLP堆溢出漏洞(CNVD-2021-12321,对应CVE-2021-21974)。

10、微软Windows操作系统TCP/IP高危漏洞(CNVD-2021-10528,对应CVE-2021-24074,CNVD-2021-10529,对应CVE-2021-24086)。

(未完待续)

参考阅读