蔚来背后的“流量”安全密码

连续5个月交付新车超过两万辆,蔚来的增长势头在持续,截至10月11日,蔚来已经交付新能源整车600,000辆。

服务60万辆车主的背后,蔚来企业信息安全团队最关心的挑战之一,是保障海量的车云数据、用户数据、企业内部数据等相关敏感信息的安全。

资产是安全运营的基石

对于恶意攻击者来说,窃取数据的第一步,是找到可被攻击的脆弱数字资产或者服务,最典型的当属两高一弱,即高危漏洞、开放的高危端口以及使用弱口令的账户。

蔚来全球有众多分支机构,包括工厂、IDC以及云上资源等……资产种类、数量繁多,网络结构复杂,公网暴露面多,且会随着业务发展不断动态变化,需要借助多种安全技术手段,对数字资产进行持续评估、管理和保护。

如使用自研工具进行周期性和自动化的常态安全巡检,使用空间测绘平台识别公网上暴露服务与接口,尤其关注潜在0day->Nday影响的高危资产。

不过,无论是使用资产测绘还是路径扫描、主机扫描等主动探测工具,在安全运营功能上存在一定的局限性,对于交互式的身份认证弱口令、API未授权访问等动态行为,一定程度上需要捕获到对应数据流量才能识别,且需要man-in-loop的参与,往往还有会话活跃时间窗口的限制(session-timeout,token expired)。

因此,蔚来信息安全团队将NDR被动流量监控和威胁检查作为数字资产安全运营的有效组合手段,主要应用场景包括但不限于以下几个方面:

自定义流量检测规则,识别、监控、发现弱口令和未授权访问网络流量;

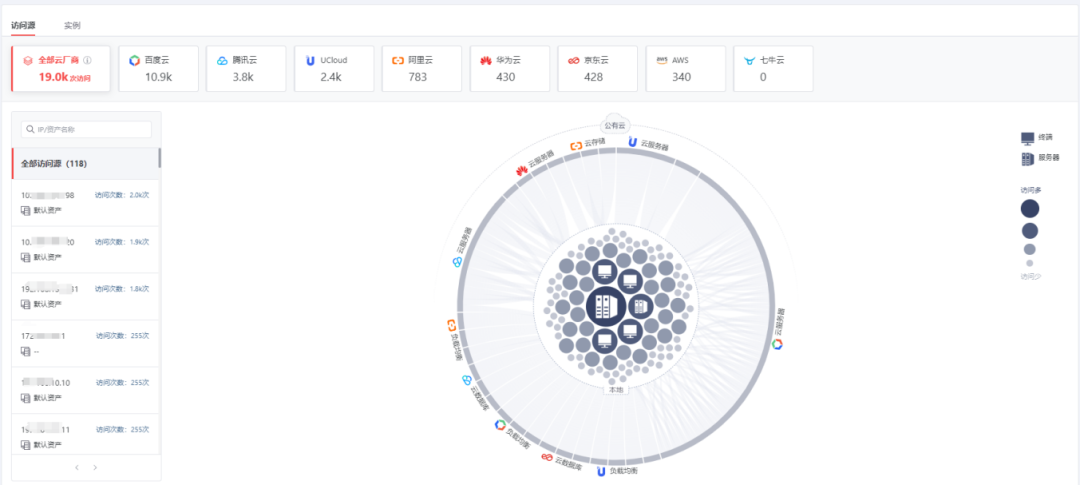

自定义敏感业务数据字段,监听网络流量中流转的用户信息、车辆信息等敏感数据,并追踪哪些API服务端和用户端在访问这些数据;

监听并展示本地主机与云服务之间的连接情况和数据传输情况,检测、识别发现异常的云服务连接和资产暴露面。

安全团队希望在检测、监控到脆弱性资产后,通过后端的大数据平台和自动化流程,可以快速关联、定位到相关责任人进行响应和整改闭环。

体系化的纵深防御

即便如此,攻击者总能通过时间差、信息差或者社会工程学,搜寻潜在的可能资产脆弱性,定位合适的攻击目标并突破网络防护边界。因此,纵深防御建设是必不可少的。

参照行业最佳实践,蔚来部署了多层次的防御能力,全面覆盖网络、云、业务、端点、身份,以应对不同层面的攻击手段。同时,蔚来通过级联部署,在流量侧实现多分支与云上云下的一体化防护。具体为公司总部设置父节点即级联总控平台,负责汇集各分支节点TDP采集到的流量和产生的告警数据,监控公司整体网络安全态势,并统一下发安全策略;各分支机构网络出口子节点也同时具备独立的检测和分析能力,便于一线安全人员快速发现和应急处置,也可直接联动防火墙等网关设备进行封禁。

针对云上流量采集,由于不同云平台主机实例在底层弹性计算与网卡虚拟逻辑上有较大差异,云服务商提供的流量转发方案很难跨平台使用。因此蔚来基于云平台流量镜像+NDR埋点,将云内流量转发至TDP关键子节点进行检测与分析,并与本地网络流量统一汇总至级联总控平台。

情报集成的持续对抗

在网络攻防实战对抗中,WAF、防火墙等网关设备的网络流量可见性并不太好,有经验的攻击者会绕过正则检测规则,包括APT、Cobalt Strike、冰蝎WebShell、0day、勒索攻击等,突破企业边界渗透进入内网。以0day为例,在最近几年的国家级红蓝对抗中,0day攻击几乎成为了红队的起手式;再例如WebShell,各种加密、变形的WebShell工具,即便是再先进的检测产品,其规则也很难全面覆盖。

蔚来部署了威胁情报管理平台TIP,用于汇聚包括自有原生情报在内的多源情报数据。与此同时,TDP可以实时同步攻击队IP资产、漏洞、木马和溯源结果等各类情报信息,而且所有的情报、检测规则以及其他相关安全策略,都可以通过父节点实时下发至子节点,能看到被WAF漏掉的攻击行为。

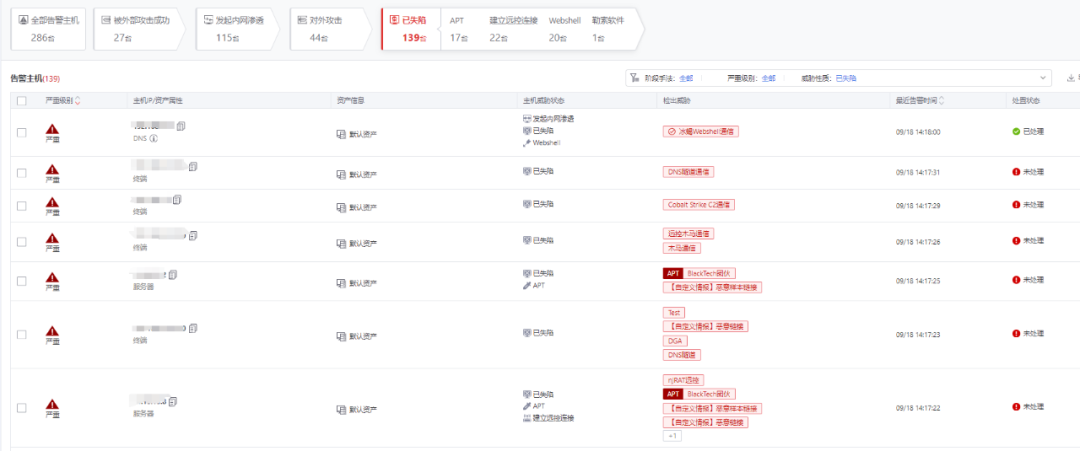

当触发告警后,流量侧可以很直观的看到告警优先级排序以及内网的失陷机器,并对攻击流量进行溯源,同时结合情报进行拓线分析。“TDP检测能力和易用性都很好,而且可以和移动端打通,碎片化时间查看告警很高效,有紧急事件也可以即时响应。”

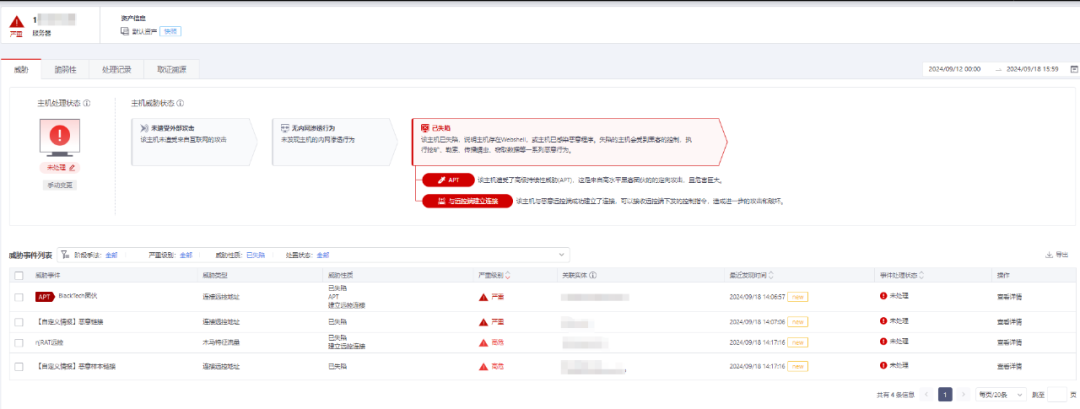

TDP告警看板示例

TDP失陷检测示例

未来之路

目前,蔚来已在企业数字化平台的关键节点部署了威胁感知平台TDP监听网络威胁流量,结合内部已有的企业安全运营平台的大数据,可以多维度深度检测、监控、保护动态更新的资产及风险库,建立端到端查打防控的一体化能力,为企业的车联网数字化业务保驾护航。同时在持续的对抗过程中,蔚来会不断进行策略优化,并且结合情报、事件聚合对告警降噪,剔除误报较多的信号。

但这还不够,蔚来不断吸收新的技术提升安全能力体系,尤其是AI大模型,流量侧很多敏感行为都是正常业务请求,而如果利用大模型进行辅助人工研判将会提高报警响应的有效性。例如通过自然语言与微步情报智脑XGPT等安全大模型进行交互,询问特定的事件、威胁、漏洞等相关问题;再例如智能调查,生成初步的事件分析报告,包括事件时间线、涉及资产、攻击路径推测、潜在影响评估等,解析复杂的日志数据、文件哈希、网络流量等,快速定位关键证据,加速取证进程,这也成为未来安全能力进化的新起点。